Quando si parla di cyber-security spesso ci si focalizza sui software migliori per evitare attacchi informatici; ma anche la scelta dell’hardware deve essere in cima alla lista delle priorità, perché può determinare il livello di sicurezza di un business. I cyber attack sono in costante crescita ed è stimato che possano causare danni fino a 6 trilioni di dollari ogni anno. Per bloccare questo rischio è necessario che le aziende investano in hardware che garantiscano sicurezza. Gli hardware sono meno vulnerabili rispetto ai software per diverse ragioni tra cui ad esempio la minor accessibilità e la maggior difficoltà di hackeraggio.

Gli hardware non sono comunque invulnerabili al 100%, quindi ecco alcuni consigli per selezionare l’hardware migliore per soluzioni sicure.

I consigli per un hardware sicuro

- Conoscere i rischi per evitarli.

Prima di tutto è necessario avere un’idea chiara dei rischi che si possono incontrare, tra cui ad esempio lo scambio di informazioni sensibili. In tal caso è fondamentale quindi che l’hardware abbia una capacità di calcolo elevata per supportare la crittografia dei dati, ma che allo stesso tempo non rallenti la rete e i processi. - Verificare la compatibilità.

Prima di un cambiamento di hardware, è importante verificare che sia compatibile con le applicazioni e i sistemi in uso o in procinto di utilizzare. - Formare la propria forza lavoro.

Anche un buon hardware può rappresentare una minaccia se non è usato correttamente. La gran parte di attacchi informatici può essere collegata a qualche forma di negligenza, come la divulgazione di informazioni, la condivisione di password o l’utilizzo di device in modo inappropriato. E’ quindi necessario stilare una policy di utilizzo per chi lo utilizza e predisporre corsi di formazione per essere sempre aggiornati. - Mettere al sicuro l’ambiente di lavoro.

Per evitare attacchi informatici, è bene proteggersi anche da attacchi reali come furti o manomissioni. Diventa quindi fondamentale dotare gli ambienti di lavoro di sistemi di protezione da furti, incendi, allagamenti o altri possibili danneggiamenti. - Non dimenticare di smantellare il ‘vecchio’

Non basta rimpiazzare un hardware con un prodotto più nuovo e moderno, ma bisogna anche smaltire le vecchie apparecchiature che potrebbero essere utilizzate per attacchi informatici. - Utilizzare moduli TPM

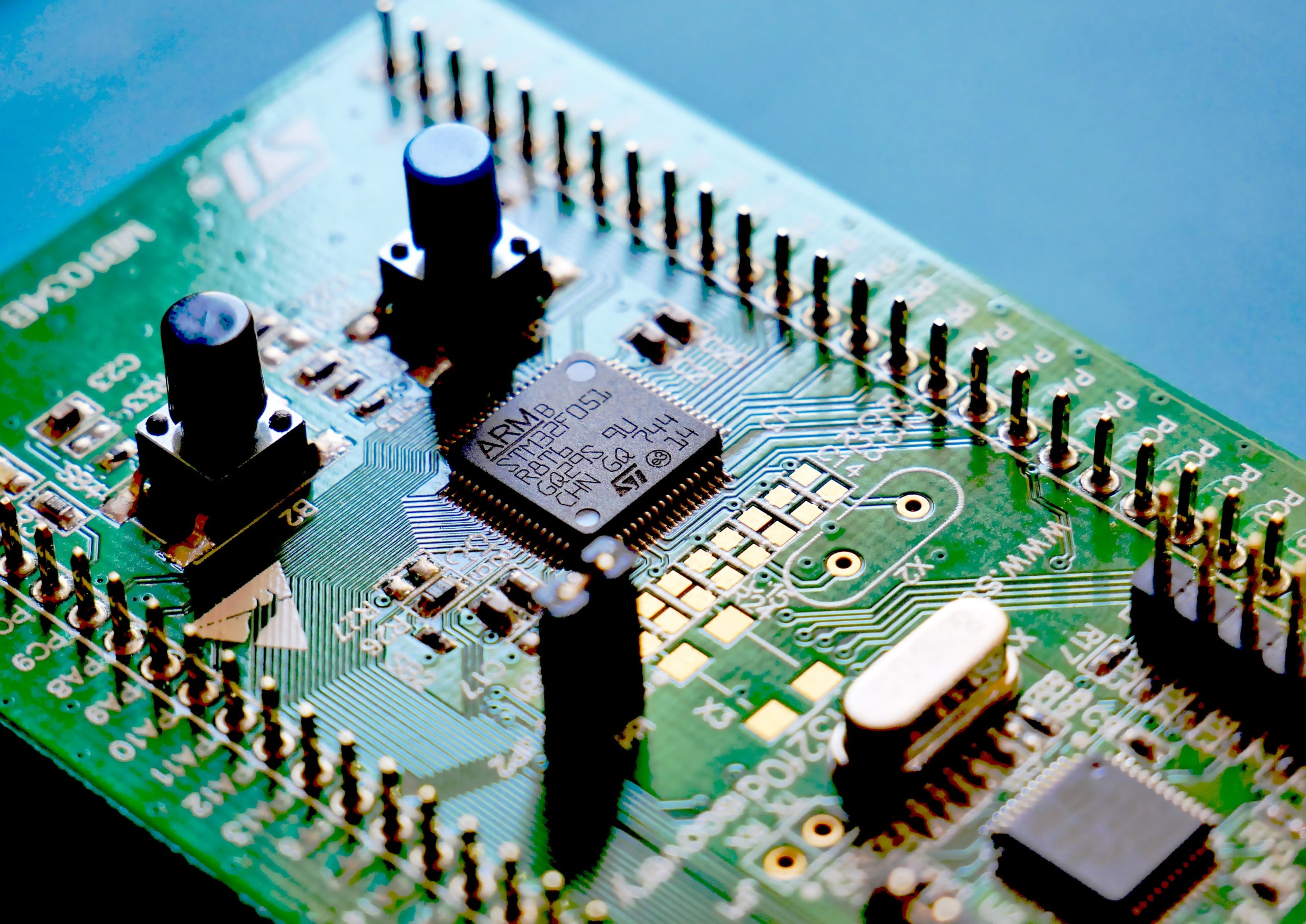

Per poter proteggere un hardware è necessario che sia progettato con un TPM, un Trusted Platform Module, un processore aggiuntivo che possa garantire integrità ai sistemi embedded e che possa crittografare informazioni, processi e operazioni.

Gli hardware sicuri di MAS Elettronica contro gli attacchi informatici

Per garantire la massima sicurezza dei sistemi embedded utilizziamo i TPM 2.0 di ultima generazione che offrono maggiore flessibilità, supportano gli algoritmi più recenti e sono conformi allo standard internazionale ISO/IEC 11889:2015.

Le nostre single board Frida SBC IMX8M e SBC Mina IMX8M sono progettate con il modulo TPM 2.0.

Contattaci per avere maggiori informazioni sui prodotti di MAS Elettronica.

CONTATTACI